Виды услуг в наступательной безопасности

Мое видение на описание и категоризацию услуг по наступательной безопасности с заметками о том, когда каждая категория должна применяться.

После предыдущего поста про “AI Red Teaming” остался открытым вопрос - так в чем же разница и что выбрать потенциальному заказчику услуг по наступательной безопасности? Вроде бы редтим дает самые “крутые” результаты, значит все остальное - не нужно?

Тема достаточно “острая”, поэтому дисклеймер: все в этом посте является личным мнением и я не претендую на абсолютную истину по этому вопросу. Думаю, у многих компаний и специалистов понимание различий между услугами может отличаться от моего, и это хорошо. Я лишь выражаю здесь свое видение, которое считаю эффективным для решения задач Заказчиков.

Чтобы разобраться в этом вопросе, сначала надо решить 2 вопроса: определиться с целями, которые преследует заказчик услуги, и определить текущий уровень зрелости ИБ в компании. Начнем с целей.

О наболевшем — цели “пентестов”

Если цель - чтобы было круто, как в фильмах про хакеров, то ни о какой пользе мероприятия и речи не идет. В таких пресейлах нет разговора о повышении уровня защищенности организации, или вещах, которые было бы интересно проверить, или эффективности внедренных средств защиты. Тоже самое можно сказать про ситуацию в духе “хотим наказать наших безопасников”.

Обычно проблемы тут начинают выявляться в ходе согласования трудозатрат и цены. Потому что на этом этапе выясняется, что образ “как в фильме”, это редтим на 3 месяца на 5 исполнителей с ценой в 100.000$. А заказчик думал, что это один спец сделает за неделю за 5000$, максимум.

Да что уж говорить, я и сам грешен - был опыт участия в “пентесте с элементами редтима”, со сроком в 2 рабочих недели. Вот чтобы и инфру с вебчиками поломали, и фишинг сделали с обходом коммерческого EDR, а еще задосить попробуйте. Легко догадаться, какие результаты выходят на таких проектах, и сколько рождается конфликтов с представителями заказчика, а затем с коллегами из отдела продаж. До исполнителя, к сожалению, такие проекты доходят уже в состоянии полной несогласованности ожиданий и реальности.

Поэтому очень важно на этапе обсуждения проекта сойтись в целях и ожиданиях. Про то, как неправильно поговорили, но, собственно, а какие могут быть правильные цели? А они будут тесно связаны с текущим уровнем зрелости ИБ в компании.

Уровни зрелости ИБ

Обычно в вопросе про уровень зрелости ИБ в компании для выбора offensive-услуг говорят про 3 основных уровня:

1. ИБ нет

Начальный этап, когда практики ИБ если и применяются, то выборочно и просто по инициативе ИТ-специалистов, без сформулированной стратегии.

Когда ИБ еще не существует, как отдельной сущности, необходимо закрыть явные вектора атак на компанию и определить, с чего начать внедрение ИБ организационно и технически. Услуги: анализ защищенности и пентест.

2. ИБ работает в пассивном режиме

На этом этапе заказчик полагается на внедренные политики и средства защиты в соответствии со стратегией ИБ. Специалисты ИБ такой организации заняты аудитом текущего состояния ИБ, внедрением базовых практик и разбором инцидентов.

Для пассивного ИБ необходимо проверить эффективность проделанной работы со стороны ИБ, а также убедиться в отсутствии “простых” векторов проникновения в организацию. Услуги: пентест.

3. ИБ работает в активном режиме

Высший пилотаж. Компания заказчика полностью проработала пассивное ИБ и активно внедряет проактивную безопасность. Специалисты в такой организации заняты мониторингом событий ИБ на средствах защиты, выявлением существующих угроз для организации и реагированием.

Для активного ИБ целями будут проверка работоспособности проактивной безопасности и оценка эффективности комплекса мер по ИБ. Услуги: редтим и киберучения.

Что предлагает рынок?

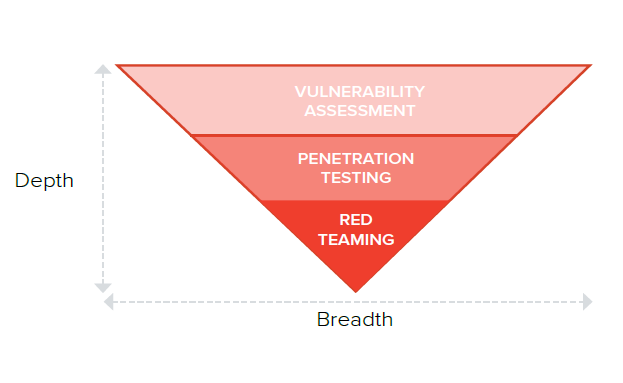

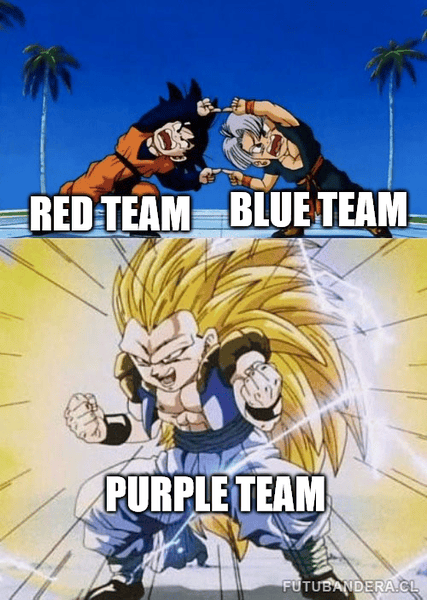

Далее рассмотрим, а что вообще можно предложить в качестве услуги по наступательной безопасности. На картинке представлены отличия основных видов услуг. Они отличаются широтой покрытия и глубиной экспертизы. И здесь легко проследить корреляцию между уровнем зрелости ИБ в компании заказчика и наиболее эффективной услугой для его нужд.

Итак, 3 основных вида услуг и один относительно новый (не показан на рисунке):

Анализ защищенности (Vulnerability assessment)

Или прийти → запустить сканер → разобрать отчет → уйти. Выполняется в формате белого ящика, без защиты. Срок 1-2 недели с отчетом.

Виды:

- Веб-приложения - инструменты типа DAST (Acunetix, Burp Scanner);

- Мобильные приложения - инструменты типа MAST (MobSF, AppScreener);

- Инфраструктура - сканеры уязвимостей (Nessus);

- Конкретные технологии, например Active Directory - специализированные инструменты, например PingCastle.

Цель - увидеть наличие общеизвестных уязвимостей в инфраструктуре и приложениях и приоритизировать их устранение. Необходим, если заказчик никогда прежде не сталкивался с наступательной безопасностью или у него не выстроены процессы сканирования и управления уязвимостями (Vulnerability Management, VM).

В ходе работ по анализу защищенности используются коммерческие сканеры уязвимостей, проводится разбор их вывода и предоставляется заказчику в отформатированном виде (или лепим поверх отчета свой логотип и пойдет). Ручного тестирования и таргетированной разработки под заказчика нет.

Какой-то конкретной экспертизы от исполнителя для анализа защищенности обычно не требуется. Но сейчас все любят ставить в требования к исполнителям наличие сертификата OSCP, поэтому остановимся на этом.

Пентест (Penetration testing)

Классическое тестирование на проникновение. Выполняется в формате серого/черного ящика. Средства защиты обычно выключены, но если и включаются, то без карантина, чтобы не блокировать дальнейшую работу. Срок 2-4 недели с отчетом.

Виды:

- Внешняя инфраструктура;

- Внутренняя инфраструктура;

- Веб-приложение;

- Мобильное приложение;

- Социальная инженерия;

- Беспроводные сети Wi-Fi;

- Физическое проникновение.

Цель - найти вектора атак на ресурсы компании, оставшиеся после какой-то проделанной работы по части ИБ. Позволяет увидеть незакрытые дыры, утечки, ошибки в конфигурации и не-общеизвестные уязвимости. Необходим после реализации внедренной стратегии ИБ для оценки ее эффективности и при запуске новых приложений.

В ходе работ по пентесту используются общеизвестные техники и инструменты, а также уже имеющиеся у исполнителя наработки. Разработка инструментария для таргетированной атаки и обход средств защиты не проводится в виду отсутствия времени.

Хотя некоторые вендоры предлагают включить обход средств защиты в скоуп работ, но это кратно увеличивает сроки и цену проекта, а пользу обычно не несет, так как нет понимания, зачем включать это в скоуп. Та же ситуация с атакующей инфраструктурой, например статический IP-адрес используется один и тот же, поэтому убирают карантин на СЗИ с помощью белых списков.

В плане квалификации исполнителя для проведения работы по пентесту обычно требуется уровень сертификации OSCP в качестве базы, и сертификации в доменных областях объекта исследования, например, OSWE для веб-приложений или eMAPT для мобильных приложений.

Редтим (Red Teaming)

Симуляция реальной атаки на компанию. Выполняется в формате черного ящика, средства защиты включены, в том числе включены блокировки. Срок 3 месяца с отчетом.

Проводится без коммуникации. Взаимодействия со стороной ИБ нет или она минимальна. Оценивается факт реализации недопустимого события.

Цель - реализовать недопустимые для компании события в условиях, полностью приближенных к реальности. Позволяет увидеть способность департамента ИБ обнаруживать атаки и противостоять им в рамках режима проактивной защиты, а также эффективность внедренного комплекса ИБ-процессов и внедренных средств защиты.

В ходе работ по редтиму используются кастомные инструменты и TTP, в том числе проводится разработка для таргетированной атаки на конкретного Заказчика. В основном на разработку отводится первый месяц-полтора работы над проектом. В этот момент сильно снижается “активность атакующего” на инфраструктуре Заказчика.

Здесь обход средств защиты заказчика становится обязательным требованием для реализации проекта, и выделяются соответствующие ресурсы. И та же ситуация с атакующей инфраструктурой, формируется ротация IP-адресов, шумные действия не применяются без необходимости, есть резервная инфраструктура и полезные нагрузки для случаев полной блокировки атакующих (IP, домены, хеш-суммы, протоколы, инструменты, …).

Для подтверждения квалификации исполнителя по большей части используется уже наработанный, публичный опыт по успешной реализации проектов по редтиму. По сертификациям если и смотрят, то на количество сертификаций именно по темам разработки вредоносного ПО и таргетированных атак, например OSEP, CRTO/CRTE, MalDev academy.

Киберучения (Purple Teaming)

Относительно новая услуга для рынка СНГ. Симуляция различных сценариев атак на компанию. Выполняется в формате черного ящика, средства защиты включены, в том числе включены блокировки. Сроки и отчет определяются от покрытия и формата взаимодействия, обычно от 1 месяца.

Проводится с коммуникацией. Есть координация и взаимодействие с департаментом ИБ Заказчика. Оцениваются метрики покрытия известных TTP, время на обнаружение (detect time) и время на реагирование (response time) в различных сценариях атак.

Цель - количественно и качественно определить эффективность проактивного ИБ в компании. Позволяет сформулировать метрики эффективности работы, увидеть непокрытые зоны ответственности ИБ и донастроить средства защиты для обеспечения полного покрытия известных TTP.

В ходе работ по киберучениям обычно используются уже имеющиеся у исполнителя наработки по реализации соответствующих тактик, техник и процедур. По договоренности проводится их реализация на инфраструктуре заказчика с целью определить способность департамента ИБ детектировать и противостоять конкретным техникам. Разработки могут проводиться для реализации конкретно определенных сценариев и конкретных TTP.

Подробнее про киберучения (Purple Team) - Purple Team Exercise Framework на GitHub.

Выводы

С каждым уровнем кратно вырастает количество трудозатрат и необходимой экспертизы со стороны исполнителя и, цена проекта соответственно. Таким образом, мы имеем разные услуги под конкретную ситуацию у заказчика.

Но, к сожалению, реалии показывают, что у многих нет понимания различий и необходимости того или иного мероприятия под свою задачу в рамках бюджета. И стратегии продаж некоторых компаний только усугубляют пропасть между ожиданиями и реальностью. От этого страдает качество оказываемых услуг и потенциальное долгосрочное взаимодействие между Заказчиком и Исполнителем.

Надеюсь этот пост поможет читателю начать лучше ориентироваться в видах услуг по наступательной безопасности, и, в случае необходимости, сделать правильный выбор. А также, что AI Red Teaming == AI Security Research 😁.